La mayoría de robos de datos no empiezan con grandes “hacks”, sino con pequeños descuidos: un clic impulsivo, un formulario mal protegido, una Wi-Fi “gratis” que no lo es. Este contenido explica, con enfoque práctico, las vías más comunes y cómo bloquearlas hoy mismo. Objetivo: que cualquier persona, sin conocimientos técnicos, aplique defensas inmediatas con impacto real.

Las 7 vías más comunes de robo de datos hoy

Phishing, smishing y mensajes trampa

Los ciberdelincuentes suplantan marcas y piden “verificar” una cuenta. El enlace lleva a una copia de la web original donde se roban credenciales y tarjetas. Señales rápidas: urgencia artificial, dominios extraños, enlaces acortados, adjuntos inesperados. Reglas de oro: no compartir códigos 2FA, acceder desde favoritos, verificar el dominio antes de escribir datos.

Formularios inseguros y webs impostoras

Un sitio puede parecer real y no serlo. Falta de HTTPS, variaciones de letras en el dominio, avisos legales confusos o políticas genéricas son alertas. Si un formulario exige más datos de los necesarios (p. ej., DNI para bajar un PDF), salir. Las webs impostoras abusan de pop-ups y banners que dificultan cerrar: mala señal.

Malware y descargas “drive-by”

Banners o enlaces del tipo “actualiza tu player” lanzan descargas que instalan ladrones de credenciales. Medidas simples: sistema y navegador actualizados, bloquear descargas automáticas, limitar permisos de extensiones.

Redes sociales: suplantación y links acortados

Cuentas falsas replican la identidad visual de marcas. DM urgentes y “sorteos” con formularios externos son frecuentes. Comprobar cuenta oficial, desconfiar de premios que piden tarjeta “solo para verificar”, expandir enlaces acortados antes de pulsar.

Filtraciones de terceros y reventa

Tras una brecha en un servicio legítimo, los registros se revenden. Esa información alimenta phishing hiperpersonalizado y toma de cuentas con credenciales recicladas. Por eso son críticas las contraseñas únicas y el 2FA.

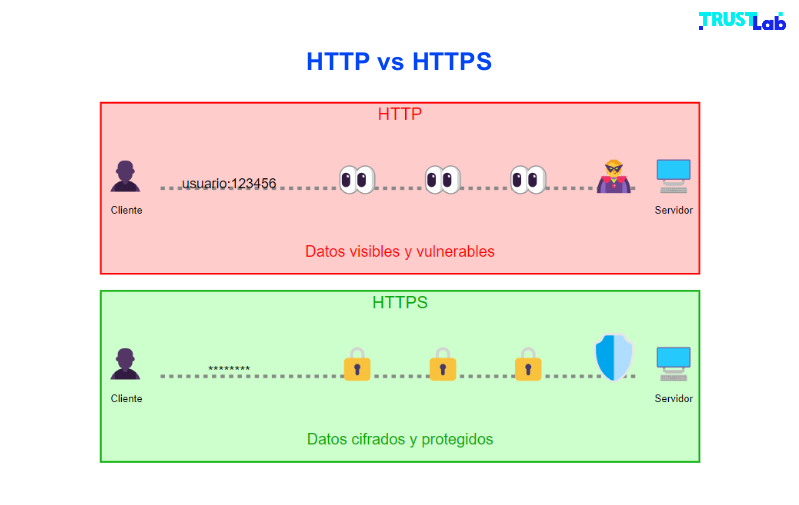

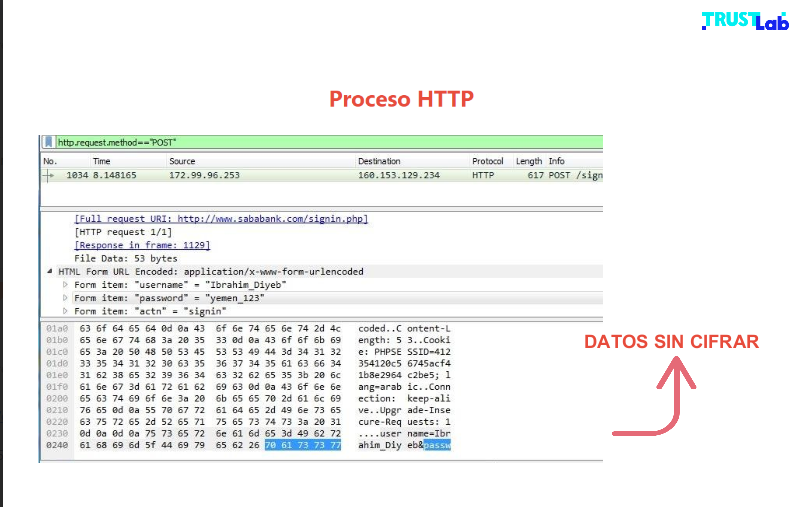

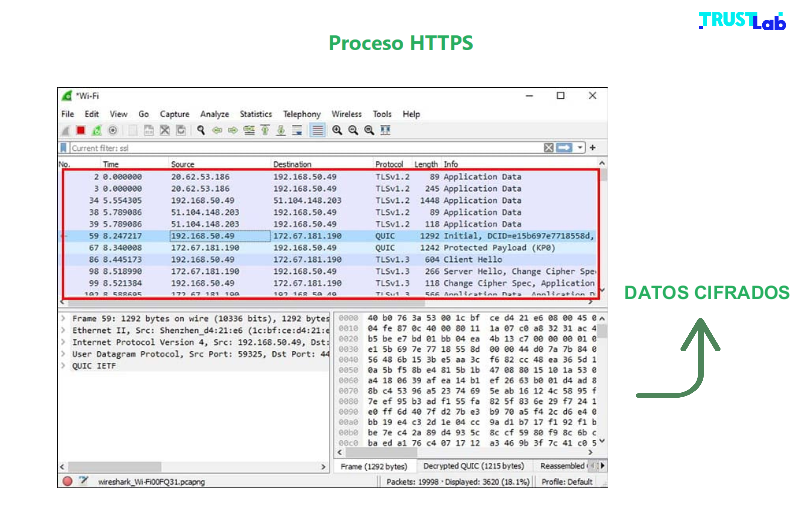

Wi-Fi público y olfateo de tráfico

En redes abiertas hay dos riesgos: puntos maliciosos “gemelos” (evil twin) y tráfico sin cifrar en webs HTTP. En talleres de TRUST Lab se demuestra cómo un atacante lee tráfico de sitios no cifrados o clona hotspots. Aunque HTTPS protege en tránsito, existen vectores como portal cautivo falso o secuestro de sesión si se combinan malas prácticas. Reglas: evitar operaciones sensibles en Wi-Fi público, usar datos móviles o VPN confiable, desactivar conexiones automáticas.

Ingeniería social multicanal

Llamadas, SMS, correos y mensajes coordinados con un objetivo: reducir el pensamiento crítico. Validar por canal oficial alternativo cualquier solicitud de datos.

HTTP vs HTTPS: lo que nadie cuenta

Qué cifra (y qué no) el candado del navegador

El candado significa comunicación cifrada (TLS/SSL) entre navegador y servidor. Esto frena el espionaje del contenido, pero no garantiza que el sitio sea honesto. Una web fraudulenta puede tener certificado. En formaciones de TRUST Lab se remarca: “candado ≠ confianza”; es condición necesaria, no suficiente.

Por qué en Wi-Fi público aún puedes exponerte (evil twin, MITM)

Incluso con HTTPS, un atacante puede clonar el punto de acceso, redirigir a portales falsos o forzar descargas. El cifrado protege el contenido, pero no evita que te lleven a una página suplantada si haces clic en un enlace malicioso. Dos defensas clave: verificar el dominio y activar 2FA para que unas credenciales robadas no basten.

Señales de web segura en 10 segundos

Dominio impecable (sin letras cambiadas, extensión lógica, sin subdominios raros).

HTTPS válido (sin avisos del navegador).

Identidad visible (Quiénes somos, dirección, contacto verificable).

Política de privacidad y cookies coherente con el servicio.

Diseño consistente (tipografías y logotipos correctos; sin errores groseros).

Pagos: pasarelas reconocibles y 3-D Secure/confirmación bancaria.

Qué hacen con tus datos cuando los roban

Correo y teléfono → spam, phishing dirigido y suplantación.

Credenciales → toma de cuentas, compras no autorizadas, password stuffing.

Tarjetas → fraude directo o reventa.

Datos personales → perfiles para estafas creíbles y extorsión leve.

Para información oficial y recursos de denuncia en España, puede consultarse a INCIBE. Los artículos divulgativos de Campus Ciberseguridad y enfoques educativos de marcas como Caser Seguros también ayudan a sensibilizar, aunque este contenido se enfoca en prácticas neutras y aplicables.

Guía anti-robo: pasos inmediatos y checklist

Acciones en 10 minutos

Activar 2FA en email, banca, nube y redes.

Cambiar contraseñas críticas y no reutilizarlas.

Cerrar sesiones abiertas desde la configuración de cuenta.

Configurar alertas de inicio de sesión y movimientos bancarios.

Usar un gestor de contraseñas para claves únicas y largas.

Comprobar exposición previa en servicios de alerta de filtraciones.

Reportar intentos de fraude a organismos oficiales y al proveedor implicado.

Checklist para navegar seguro

Leer la barra de direcciones antes de teclear datos (dominio exacto).

Evitar formularios que pidan más de lo necesario.

Desconfiar de urgencias (“última oportunidad”, “se bloqueará tu cuenta”).

En Wi-Fi público, solo lectura; posponer pagos/altas.

Mantener navegador, SO y apps actualizados.

Revisar permisos de extensiones y apps periódicamente.

Conclusión

Internet puede ser seguro si se aplica un pequeño conjunto de hábitos con constancia. La combinación de vigilancia sobre el dominio, HTTPS como base (no como garantía), 2FA en servicios críticos, contraseñas únicas y prudencia en Wi-Fi público elimina la mayoría de ataques cotidianos. La experiencia formativa de TRUST Lab confirma que, con reglas simples y repetibles, cualquier persona puede reducir su exposición de forma drástica.

Preguntas Frecuentes

No. Protege el transporte, no la honestidad del sitio. Un sitio falso puede tener candado. Verificar dominio y activar 2FA sigue siendo esencial.

Dominio perfecto, HTTPS válido, textos sin errores, identidad clara, políticas legales completas y métodos de pago reconocibles.

Solo para bajo riesgo. Para accesos sensibles, datos móviles o VPN confiable. Cuidado con redes “gemelas” que imitan nombres; son una táctica demostrada en sesiones de TRUST Lab.

Ayuda, pero no sustituye el criterio. La prevención empieza por reconocer mensajes trampa, validar dominios y usar 2FA.