El credential stuffing (también llamado relleno de credenciales) es un tipo de ataque en el que se prueban combinaciones de usuario/contraseña robadas (procedentes de filtraciones previas) para intentar iniciar sesión de forma masiva en otros servicios. No se trata de “adivinar” contraseñas: la clave está en que muchas personas reutilizan la misma contraseña en varios sitios. Cuando eso ocurre, una filtración en un servicio puede convertirse en acceso no autorizado en muchos otros.

En la práctica, el atacante automatiza miles o millones de intentos de login con listas de credenciales filtradas. Si una parte de esas credenciales sigue siendo válida en el objetivo, se consiguen accesos reales. A partir de ahí, el impacto suele ser inmediato: robo de cuentas (account takeover), compras fraudulentas, extracción de datos, cambios de correo/contraseña y, en entornos corporativos, acceso a paneles internos o a información sensible.

Qué es el credential stuffing (definición simple)

Explicación en una frase

El credential stuffing es un ataque automatizado que usa credenciales filtradas (usuario + contraseña) para intentar entrar en cuentas de otros servicios aprovechando la reutilización de contraseñas.

Ejemplo rápido (sin tecnicismos)

Imagina que una plataforma sufre una brecha y se filtran correos y contraseñas. Un atacante toma esa lista y la prueba en un ecommerce, una red social o un correo. Si una persona usaba la misma contraseña en ambos sitios, el atacante entra sin necesidad de adivinar nada. Este detalle explica por qué el credential stuffing es tan frecuente y tan rentable: depende más de un hábito común (reutilizar contraseñas) que de romper sistemas “por fuerza”.

Además, como muchos intentos se hacen de forma distribuida (desde muchas IP o dispositivos), puede parecer tráfico normal si no hay controles. Y como parte de los intentos sí acaban en logins correctos, el ataque no siempre “hace ruido” al inicio. El resultado es un problema doble: por un lado, personas que pierden el control de sus cuentas; por otro, empresas que ven crecer el fraude, el soporte por bloqueos de acceso y el riesgo reputacional.

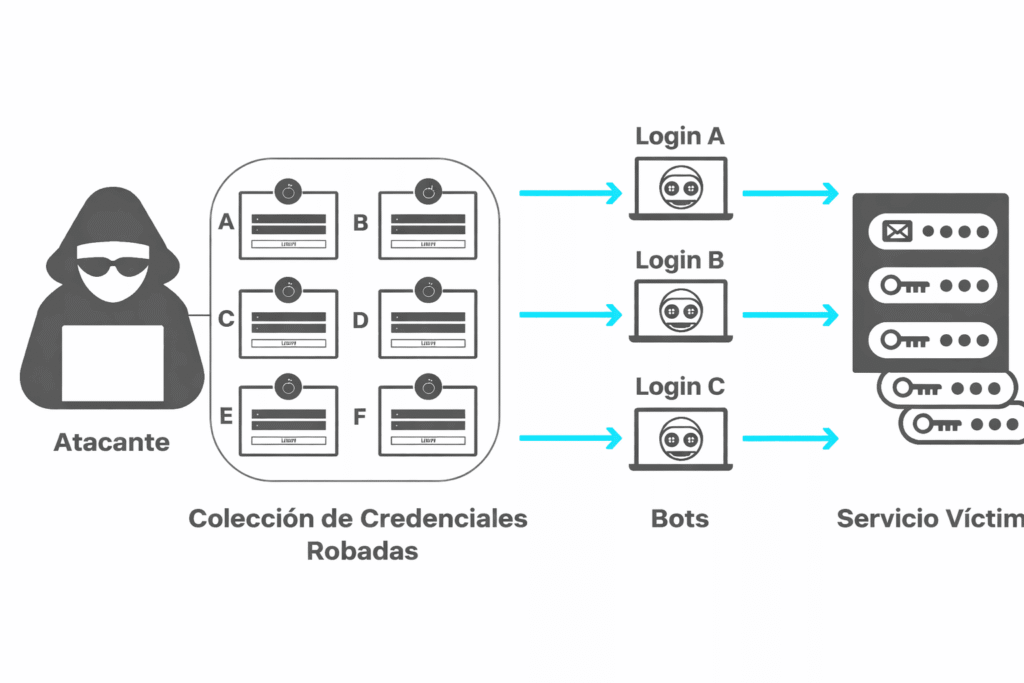

Cómo funciona un ataque de credential stuffing

De dónde salen las credenciales (filtraciones)

El combustible del credential stuffing son las credenciales comprometidas. Su origen más común son filtraciones de bases de datos (por brechas de seguridad, malas configuraciones, malware o terceros vulnerables). Esas listas terminan circulando en foros, repositorios, canales privados o mercados clandestinos. A veces incluyen solo correo/contraseña; otras veces añaden nombres, teléfonos u otros datos que facilitan ataques adicionales (phishing, suplantación, etc.).

Automatización: bots y pruebas masivas de login

Con las credenciales en mano, el atacante automatiza el proceso. En lugar de probar manualmente, utiliza herramientas que realizan intentos de inicio de sesión a gran escala. Estas herramientas suelen:

Probar combinaciones a gran velocidad.

Rotar IPs/proxies para evitar bloqueos simples.

Simular navegadores y dispositivos para parecer tráfico real.

Ajustar la cadencia para no disparar alertas obvias.

El objetivo es encontrar credenciales válidas con el mínimo coste. Aunque un porcentaje pequeño “funcione”, a escala masiva el resultado es rentable.

Qué buscan los atacantes cuando consiguen acceso

Una vez dentro, el atacante puede:

Cambiar la contraseña o el email para quedarse la cuenta.

Revisar datos personales y métodos de pago.

Realizar compras o transferencias (según el servicio).

Usar la cuenta como “puente” para atacar a contactos (mensajes, estafas).

En servicios B2B o paneles, extraer información, cambiar configuraciones o crear accesos persistentes.

El credential stuffing no es solo “entrar”: es el primer paso para monetizar, escalar o comprometer otros sistemas.

Por qué es tan efectivo (y por qué ocurre tan a menudo)

El factor clave: reutilizar contraseñas

El motivo número uno es simple: reutilizar contraseñas funciona en contra. Si una misma contraseña se usa en cinco sitios, una sola filtración puede abrir varias puertas. Y como muchas contraseñas se mantienen durante años, las credenciales filtradas siguen siendo útiles mucho tiempo después de la brecha original.

Además, en muchos servicios el login se basa en email + contraseña, un estándar cómodo pero vulnerable a este patrón. Si el servicio no añade una capa extra (como MFA/2FA o detección anti-bot), el atacante solo necesita paciencia y automatización.

Por qué puede pasar desapercibido al principio

El credential stuffing puede camuflarse porque:

Los intentos vienen distribuidos (muchas IPs), no desde un único origen.

La cadencia se ajusta para parecer humana (no siempre hay “picos” enormes).

Parte del tráfico se mezcla con accesos reales.

En algunos casos, el atacante evita cuentas con seguridad extra y se centra en las más “fáciles”.

Por eso, los controles no deben depender solo de bloquear tras muchos fallos consecutivos. Un ataque bien hecho puede repartir intentos para no activar ese tipo de reglas.

Credential stuffing vs fuerza bruta vs password spraying

Aunque suenan parecidos, no son lo mismo. La diferencia importa porque la defensa principal cambia.

| Ataque | Qué hace | Qué necesita | Señales típicas | Defensa más efectiva |

|---|---|---|---|---|

| Credential stuffing | Prueba credenciales reales filtradas en masa | Listas de usuario/contraseña robadas | Muchos intentos con usuarios existentes; algunos logins exitosos “raros” | MFA, anti-bot, detección de anomalías, control de riesgo |

| Fuerza bruta | Adivina contraseñas probando muchísimas combinaciones | Tiempo, diccionarios, potencia | Muchísimos fallos sobre una cuenta o grupo pequeño | Rate limiting, bloqueo progresivo, contraseñas fuertes, MFA |

| Password spraying | Prueba pocas contraseñas comunes en muchas cuentas | Lista de usuarios + contraseñas típicas | Pocos intentos por usuario, distribuidos; patrones por ventana de tiempo | MFA, políticas de contraseña, detección por patrón y reputación |

La regla práctica: si el ataque se basa en “credenciales que ya existen”, el núcleo del problema es la reutilización y la falta de capas adicionales de verificación.

Señales de que se está produciendo un credential stuffing

Señales para usuarios

En cuentas personales, los síntomas más frecuentes son:

Avisos de inicio de sesión desde ubicaciones o dispositivos desconocidos.

Correos de intentos de acceso fallidos que no se han realizado.

Bloqueos temporales por “demasiados intentos” sin motivo.

Cambios no autorizados (contraseña, email, teléfono).

Compras, mensajes o actividades que no encajan con el uso habitual.

Cuando aparece uno de estos signos, no conviene “esperar a ver”: el credential stuffing es rápido y suele escalar.

Señales para empresas (picos, patrones y métricas de login)

En un servicio con login, la detección suele apoyarse en métricas y patrones, por ejemplo:

Aumento del ratio fallos/éxitos en autenticación.

Muchos intentos contra cuentas reales (usuarios existentes), no cuentas inventadas.

Concentración de intentos en endpoints de login y recuperación.

Cambios bruscos en “huellas” de navegador/dispositivo.

Incremento de tickets de soporte por bloqueos, accesos extraños o reseteos.

Logins exitosos seguidos de acciones de alto riesgo (cambio de email, añadir método de pago, retirar fondos).

Estas señales ayudan a diferenciar un problema de UX (por ejemplo, gente olvidando contraseñas) de un ataque automatizado.

Cómo protegerse si se es usuario

Contraseñas únicas + gestor

La defensa más potente y realista es no reutilizar contraseñas. La forma más sencilla es usar un gestor de contraseñas que genere claves únicas y largas. Esto corta el mecanismo del credential stuffing: aunque una contraseña se filtre, no abre puertas en otros sitios.

Activar MFA/2FA (y opciones recomendadas)

Activar MFA/2FA añade una segunda prueba de identidad. Incluso si el atacante tiene la contraseña, le faltará el segundo factor. Siempre que sea posible:

Priorizar apps de autenticación o passkeys/llaves (si el servicio lo permite).

Evitar depender solo de SMS cuando existan alternativas más robustas.

Qué hacer si se sospecha compromiso (pasos concretos)

Cambiar la contraseña por una única y fuerte (idealmente desde un dispositivo confiable).

Activar MFA/2FA y revisar métodos de recuperación.

Cerrar sesiones activas en dispositivos desconocidos.

Revisar actividad reciente, compras y permisos.

Si se repitió contraseña en otros servicios, cambiarla allí también.

El objetivo es cortar el acceso y evitar que el problema “salte” a otras cuentas.

Cómo prevenirlo y mitigarlo si se gestiona una web o app

Controles rápidos de alto impacto

MFA (sobre todo en acciones sensibles y en cuentas con riesgo).

Rate limiting y bloqueo progresivo (no solo por usuario; también por IP/dispositivo/huella).

Detección anti-bot y reputación (identificar automatización y patrones anómalos).

Alertas por cambios críticos: email, contraseña, método de pago, retiros.

Medidas con fricción mínima (para cuidar la experiencia)

CAPTCHA adaptativo: solo cuando el comportamiento parece sospechoso.

“Step-up auth”: pedir un segundo factor cuando cambia el riesgo (nuevo dispositivo, país inusual, velocidad anormal).

Monitorización por comportamiento: picos, cadencia, intentos distribuidos, anomalías de dispositivo.

Respuesta a incidentes (contención y recuperación)

Identificar el patrón (cuentas objetivo, origen, endpoints).

Aplicar mitigaciones temporales (mayor fricción, limitaciones, bloqueo de rangos).

Proteger cuentas afectadas (resets forzados o verificación adicional cuando procede).

Comunicar con claridad a usuarios (sin alarmismo, con pasos concretos).

Revisar lecciones aprendidas y endurecer controles permanentes.

La combinación ideal equilibra seguridad y UX: fricción solo cuando hay señales de riesgo.

Conclusión

El credential stuffing funciona porque explota un hábito frecuente: reutilizar contraseñas. Al combinar credenciales filtradas con automatización, puede escalar rápido y causar robo de cuentas y fraude. La buena noticia es que la mitigación es clara: contraseñas únicas, MFA, controles anti-bot y detección de anomalías. Con medidas bien aplicadas, el ataque deja de ser “barato” y pierde efectividad.

Preguntas frecuentes sobre credential stuffing

Respuestas rápidas y claras para entender el ataque y cómo protegerse.

No. En la fuerza bruta se intentan adivinar contraseñas probando muchísimas combinaciones. En el credential stuffing se prueban credenciales reales filtradas (usuario + contraseña) en otros servicios.

Por eso es tan efectivo: aprovecha que muchas personas repiten contraseña en varios sitios.

El password spraying prueba pocas contraseñas muy comunes contra muchas cuentas.

El credential stuffing usa pares usuario/contraseña filtrados. Es decir: no “prueba suerte” con una contraseña común, sino que reutiliza credenciales robadas.

Normalmente provienen de filtraciones o brechas de datos ocurridas en otros servicios. Esas listas pueden circular por foros o mercados clandestinos y luego se reutilizan para probar accesos en otras plataformas.

También pueden venir de robo por malware o de terceros comprometidos.

Reduce muchísimo el riesgo, porque añade una capa extra además de la contraseña. Si el atacante solo tiene la contraseña, le faltará el segundo factor.

Conviene combinarlo con contraseñas únicas, buena recuperación de cuenta y atención al phishing.

- Aumento de intentos fallidos de inicio de sesión.

- Intentos distribuidos (no todos desde la misma IP) y con cadencia automatizada.

- Logins exitosos desde ubicaciones o dispositivos inusuales.

- Tras el acceso: cambios de contraseña/email o acciones sensibles.

- Cambiar la contraseña por una única y fuerte.

- Activar MFA/2FA y revisar métodos de recuperación.

- Cerrar sesiones abiertas en dispositivos desconocidos.

- Revisar actividad reciente (compras, mensajes, cambios de datos).

- Si esa contraseña se usaba en otros servicios, cambiarla también allí.